🟢 📩 OVH Maddy Mail Server mail.xoyize.xyz

Maddy Mail Server met en œuvre toutes les fonctionnalités requises pour faire fonctionner un serveur de courrier électronique. Il peut envoyer des messages via SMTP (fonctionne comme MTA), accepter des messages via SMTP (fonctionne comme MX) et stocker des messages tout en y donnant accès via IMAP. En outre, il met en œuvre des protocoles auxiliaires qui sont obligatoires pour assurer une sécurité raisonnable du courrier électronique (DKIM, SPF, DMARC, DANE, MTA-STS).

Il remplace Postfix, Dovecot, OpenDKIM, OpenSPF, OpenDMARC et d’autres encore par un seul démon avec une configuration uniforme et un coût de maintenance minimal.

VPS

Prérequis

Serveur Debian 13

Vérifier que le fournisseur d’accès internet ne bloque pas le trafic SMTP port TCP 25

Depuis un poste externe :

1

sudo nmap -sS -p25 51.38.37.240

1

2

3

4

5

6

7

8

Starting Nmap 7.99 ( https://nmap.org ) at 2026-04-17 06:06 +0200

Nmap scan report for xoyize.xyz (51.38.37.240)

Host is up (0.012s latency).

PORT STATE SERVICE

25/tcp filtered smtp

Nmap done: 1 IP address (1 host up) scanned in 0.32 seconds

Vérifier le DNS Reverse IPV4 mail.xoyize.xyz (activation chez le fournisseur de VPS

1

2

dig -x 51.38.37.240 +short

dig -x 2001:41d0:305:2100::c1c +short

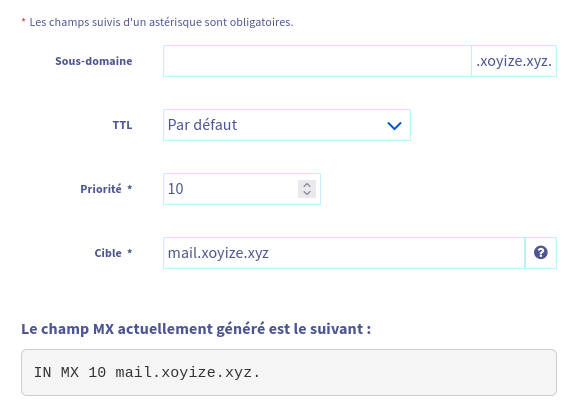

Domaine OVH : xoyize.xyz

1

2

3

4

5

6

7

$TTL 3600

@ IN SOA dns106.ovh.net. tech.ovh.net. (2076251421 86400 3600 3600000 60)

IN NS ns106.ovh.net.

IN NS dns106.ovh.net.

IN MX 10 @

IN A 51.38.37.240

IN AAAA 2001:41d0:305:2100::c1c

Installer des outils

1

sudo apt install net-tools

On vérifie si aucun service est en écoute sur le port 25

1

2

# Ecoute sur le port 25 ?

sudo ss -ltnp | grep -w ':25'

Serveur Caddy

Installer caddy

1

2

3

4

5

6

7

sudo apt install -y debian-keyring debian-archive-keyring apt-transport-https curl

curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/gpg.key' \

| sudo gpg --dearmor -o /usr/share/keyrings/caddy-stable-archive-keyring.gpg

curl -1sLf 'https://dl.cloudsmith.io/public/caddy/stable/debian.deb.txt' \

| sudo tee /etc/apt/sources.list.d/caddy-stable.list

sudo apt update && sudo apt install caddy

sudo systemctl status caddy

Tester le serveur caddy

Modifier le fichier /etc/caddy/Caddyfile

1

2

3

4

5

6

7

8

9

10

11

12

13

xoyize.xyz:443 {

# Set this path to your site's directory.

root * /usr/share/caddy

# Enable the static file server.

file_server

# Another common task is to set up a reverse proxy:

# reverse_proxy localhost:8080

# Or serve a PHP site through php-fpm:

# php_fastcgi localhost:9000

}

Recharger le service

1

sudo systemctl reload caddy

Vérifier sur le lien https://xoyize.xyz

Parefeu UFW

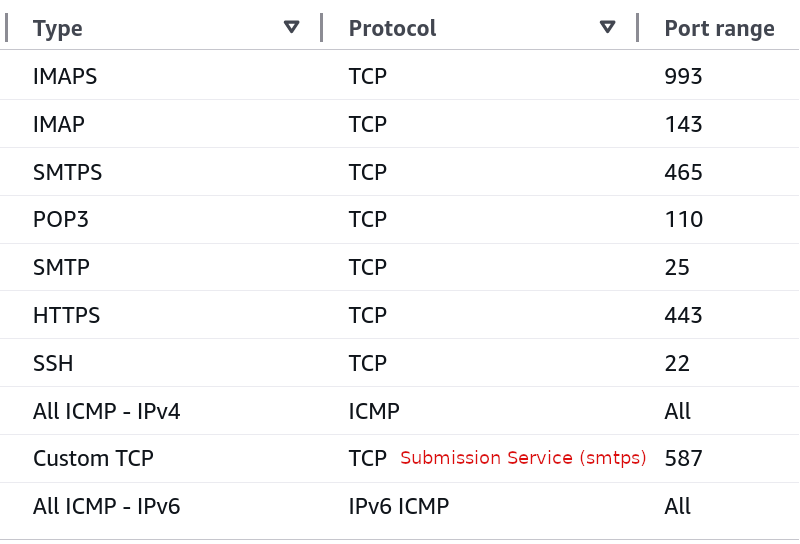

Ports utilisés par le serveur de messagerie

- Autoriser le trafic sur le port 25 pour le SMTP standard:

sudo ufw allow 25 - Autoriser le trafic sur le port 587 pour la soumission de messages:

sudo ufw allow 587 - Autorisez le trafic sur le port 993 pour la sécurité IMAP (IMAPS):

sudo ufw allow 993 - Vérifiez l’état de l’UFW pour vous assurer que les règles sont correctement appliquées:

sudo ufw status

Exécuter les instructions suivantes

1

2

3

sudo ufw allow 25

sudo ufw allow 587

sudo ufw allow 993

Maddy Mail Server

Mise en place un serveur de messagerie utilisant maddy

Installation

Utilisation image préconstruite (Linux, amd64)

Disponible sur GitHub

Archive au format zst, installer l’outil zstd (est installé par défaut sur Debian 13):

Téléchargement et décompression

1

2

3

4

# Téléchargement

wget https://github.com/foxcpp/maddy/releases/download/v0.9.3/maddy-0.9.3-x86_64-linux-musl.tar.zst

# décompression

tar -I zstd -xvf maddy-0.9.3-x86_64-linux-musl.tar.zst

Contenu archive

1

2

3

4

5

6

./maddy-0.9.3-x86_64-linux-musl/

./maddy-0.9.3-x86_64-linux-musl/systemd/

./maddy-0.9.3-x86_64-linux-musl/systemd/maddy.service

./maddy-0.9.3-x86_64-linux-musl/systemd/maddy@.service

./maddy-0.9.3-x86_64-linux-musl/maddy

./maddy-0.9.3-x86_64-linux-musl/maddy.conf

Copier l’exécutable maddy que vous pouvez copier dans /usr/local/bin

sudo cp maddy-0.9.3-x86_64-linux-musl/maddy /usr/local/bin/

Systemd service + utilisateur maddy

distribution basée sur systemd

On a utilisé une archive préconstruite, copiez manuellement systemd/*.service dans /etc/systemd/system (maddy.service et maddy@.service)

1

2

3

4

5

6

7

8

9

# service maddy

sudo cp maddy-0.9.3-x86_64-linux-musl/systemd/*.service /etc/systemd/system/

# recharger la configuration du gestionnaire de service pour rendre le service disponible

sudo systemctl daemon-reload

# créer l'utilisateur et le groupe maddy (maddy ne s'exécute jamais en tant que root)

sudo useradd -mrU -s /sbin/nologin -d /var/lib/maddy -c "maddy mail server" maddy

# Créer le répertoire et copier le fichier de configuration

sudo mkdir -p /etc/maddy

sudo cp maddy-0.9.3-x86_64-linux-musl/maddy.conf /etc/maddy/

Hôte mail.xoyize.xyz

Si vous installez un très petit serveur de messagerie, vous pouvez utiliser xoyize.xyz dans les deux champs.

Cependant, pour faciliter une future migration de service, il est recommandé d'utiliser une entrée DNS séparée à cet effet. Il s’agit généralement de mail.xoyize.xyz, mx2, etc. Vous pouvez bien sûr utiliser un autre sous-domaine, par exemple : smtp1.xoyize.xyz. Un serveur de basculement de courrier électronique sera possible si vous transférez mx2.xoyize.xyz vers un autre serveur (à condition que vous le configuriez pour gérer votre domaine).

Ouvrir /etc/maddy/maddy.conf

1

2

3

$(hostname) = mail.xoyize.xyz

$(primary_domain) = xoyize.xyz

$(local_domains) = $(primary_domain)

Si vous souhaitez gérer plusieurs domaines, vous devez toujours en désigner un comme “primaire”.

Ajoutez tous les autres domaines à la ligne local_domains

1

2

# Exemple

$(local_domains) = $(primary_domain) example.com other.example.com

Certificat TLS mail.xoyize.xyz

Une chose qui ne peut pas être configurée automatiquement, ce sont les certificats TLS (/etc/maddy/maddy.conf).

Une chose qui ne peut pas être configurée automatiquement, ce sont les certificats TLS (/etc/maddy/maddy.conf).

Créer le dossier de stockage des certificats

1

2

3

4

# hostmane --> xoyize.xyz

# Création dossier mail.xoyize.xyz pour les certificats

sudo mkdir -p /etc/maddy/certs/mail.xoyize.xyz

sudo chown $USER:root /etc/maddy/certs/mail.xoyize.xyz # pour écriture dess certificats par acme

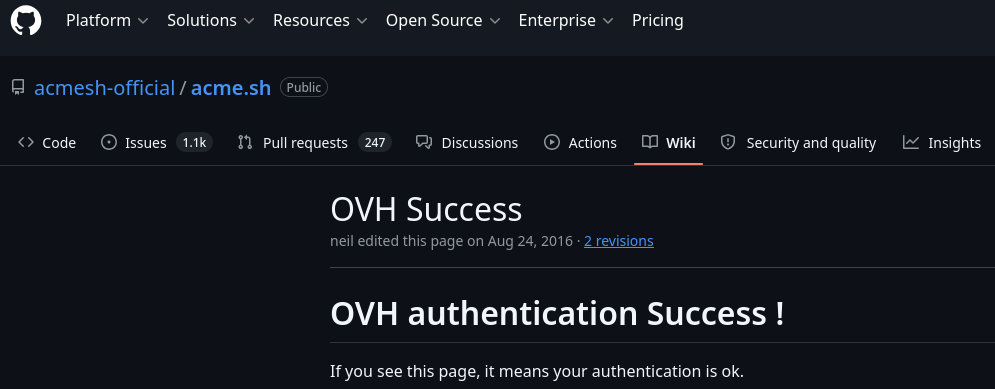

ACME.sh

Création des certificats SSL Let’s encrypt via Acme

1

2

3

4

5

# Git

git clone https://github.com/acmesh-official/acme.sh.git

cd ./acme.sh

# Installation sans crontab --force

./acme.sh --install --force

Se reconnecter pour prise en charge

Les clé OVH

1

2

export OVH_AK="wxxxxxxxxxxxxxxxx"

export OVH_AS="yxxxxxxxxxxxxxxxxxxxxxxx"

Créer les certificats

1

acme.sh --dns dns_ovh --server letsencrypt --issue --keylength ec-384 -d 'xoyize.xyz' -d 'mail.xoyize.xyz'

Ouvrir le lien généré pour valider l’authentification OVH

puis relancer la commande

1

acme.sh --dns dns_ovh --server letsencrypt --issue --keylength ec-384 -d 'xoyize.xyz' -d 'mail.xoyize.xyz'

Les certificats

1

2

3

4

[ven. 17 avril 2026 06:40:52 CEST] Your cert is in: /home/xoyi/.acme.sh/xoyize.xyz_ecc/xoyize.xyz.cer

[ven. 17 avril 2026 06:40:52 CEST] Your cert key is in: /home/xoyi/.acme.sh/xoyize.xyz_ecc/xoyize.xyz.key

[ven. 17 avril 2026 06:40:52 CEST] The intermediate CA cert is in: /home/xoyi/.acme.sh/xoyize.xyz_ecc/ca.cer

[ven. 17 avril 2026 06:40:52 CEST] And the full-chain cert is in: /home/xoyi/.acme.sh/xoyize.xyz_ecc/fullchain.cer

Le certificat /home/xoyi/.acme.sh/xoyize.xyz_ecc/fullchain.cer et sa clé /home/xoyi/.acme.sh/xoyize.xyz_ecc/mail.xoyize.xyz.key

Mise à jour des certificats

Le VPS n’a pas crontab installé, on va utiliser systemd timer

Le fichier de service

1

sudo nano /etc/systemd/system/update-certificat.service

contenu

1

2

3

4

5

[Unit]

Description="Update certificat"

[Service]

ExecStart="/home/xoyi/.acme.sh"/acme.sh --cron --home "/home/xoyi/.acme.sh"

Le fichier minuteur

1

sudo nano /etc/systemd/system/update-certificat.timer

Exécution service tous les jours (lundi au dimanche) à 1h20

1

2

3

4

5

6

7

8

9

[Unit]

Description="Renouvellement certificat si date validité atteinte"

[Timer]

OnCalendar=Mon..Sun *-*-* 1:20:00

Unit=update-certificat.service

[Install]

WantedBy=multi-user.target

Activer le minuteur

1

sudo systemctl enable update-certificat.timer --now

Vérification

1

systemctl list-timers

Résultat

1

2

NEXT LEFT LAST PASSED UNIT ACTIVATES

Thu 2026-04-16 01:20:00 CEST 14h Wed 2026-04-15 11:10:04 CEST 4min 52s ago update-certificat.timer update-certificat.service

Si vous utilisez acme.sh pour gérer vos certificats, vous pouvez simplement exécuter

1

2

3

acme.sh --ecc --install-cert -d 'xoyize.xyz' \

--key-file /etc/maddy/certs/mail.xoyize.xyz/privkey.pem \

--fullchain-file /etc/maddy/certs/mail.xoyize.xyz/fullchain.pem

Lors de l’exécution

minuteur systemd, tout nouveau certificat sera automatiquement installé, et lereloadcmdsera exécuté.

Vous devez vous assurer que maddy peut les lire lorsqu’il tourne en tant qu’utilisateur non privilégié (maddy ne tourne jamais en tant que root, même au démarrage)

ERREUR:

nov. 04 13:36:23 vps-1780de45 maddy[20046]: failed to load /etc/maddy/certs/mail.xoyize.xyz/fullchain.pem and /etc/maddy/certs/mail.xoyize.xyz/privkey.pem: open /etc/maddy/certs/mail.xoyize.xyz/privkey.pem: permission denied

maddy ne peut pas lire les certificats!!!

on doit utiliser les ACLs

1

2

sudo apt install acl # si non installé

sudo setfacl -R -m u:maddy:rX /etc/maddy/certs/mail.xoyize.xyz/fullchain.pem /etc/maddy/certs/mail.xoyize.xyz/privkey.pem

Vérification: sudo getfacl /etc/maddy/certs/mail.xoyize.xyz/*.pem

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

getfacl : suppression du premier « / » des noms de chemins absolus

# file: etc/maddy/certs/mail.xoyize.xyz/fullchain.pem

# owner: xoyi

# group: xoyi

user::rw-

user:maddy:r--

group::rw-

mask::rw-

other::r--

# file: etc/maddy/certs/mail.xoyize.xyz/privkey.pem

# owner: xoyi

# group: xoyi

user::rw-

user:maddy:r--

group::---

mask::r--

other::---

Le groupe maddy a les droits en lecture

maddy recharge les certificats TLS à partir du disque une fois par minute, de manière à ce qu’il remarque le renouvellement. Il est possible de forcer le rechargement via

sudo systemctl reload maddy

Lancer le service: sudo systemctl start maddy

Lancement et activation maddy.service

On vérifie si le service “maddy” est en écoute sur le port 25

1

2

# Ecoute sur le port 25 ?

sudo ss -ltnp | grep -w ':25'

Résultat

1

LISTEN 0 4096 *:25 *:* users:(("maddy",pid=14952,fd=13),("maddy",pid=14952,fd=12),("maddy",pid=14952,fd=11))

Activer maddy

1

sudo systemctl enable maddy --now

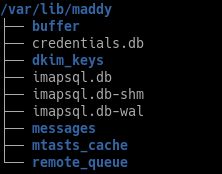

maddy initialise le répertoire /var/lib/maddy/ et génère la clé DKIM

1

sudo systemctl status maddy

Les informations

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

● maddy.service - maddy mail server

Loaded: loaded (/etc/systemd/system/maddy.service; enabled; preset: enabled)

Active: active (running) since Fri 2026-04-17 06:50:09 CEST; 1min 6s ago

Invocation: 984985fd7f2446cebbe3f19184df63a0

Docs: man:maddy(1)

man:maddy.conf(5)

https://maddy.email

Main PID: 14952 (maddy)

Status: "Configuration running."

Tasks: 8 (limit: 9257)

Memory: 14M (peak: 14.6M)

CPU: 270ms

CGroup: /system.slice/maddy.service

└─14952 /usr/local/bin/maddy run

avril 17 06:50:09 xoyize.xyz maddy[14952]: modify.dkim: generated a new rsa2048 keypair, private key is in dkim_>

avril 17 06:50:09 xoyize.xyz maddy[14952]: put its contents into TXT record for default._domainkey.xoyize.xyz to>

avril 17 06:50:09 xoyize.xyz maddy[14952]: configuration loaded

avril 17 06:50:09 xoyize.xyz maddy[14952]: smtp: listening on tcp://0.0.0.0:25

avril 17 06:50:09 xoyize.xyz maddy[14952]: submission: listening on tls://0.0.0.0:465

avril 17 06:50:09 xoyize.xyz maddy[14952]: submission: listening on tcp://0.0.0.0:587

avril 17 06:50:09 xoyize.xyz maddy[14952]: imap: listening on tls://0.0.0.0:993

avril 17 06:50:09 xoyize.xyz maddy[14952]: imap: listening on tcp://0.0.0.0:143

avril 17 06:50:09 xoyize.xyz maddy[14952]: server started {"version":"0.9.3"}

avril 17 06:50:09 xoyize.xyz systemd[1]: Started maddy.service - maddy mail server.

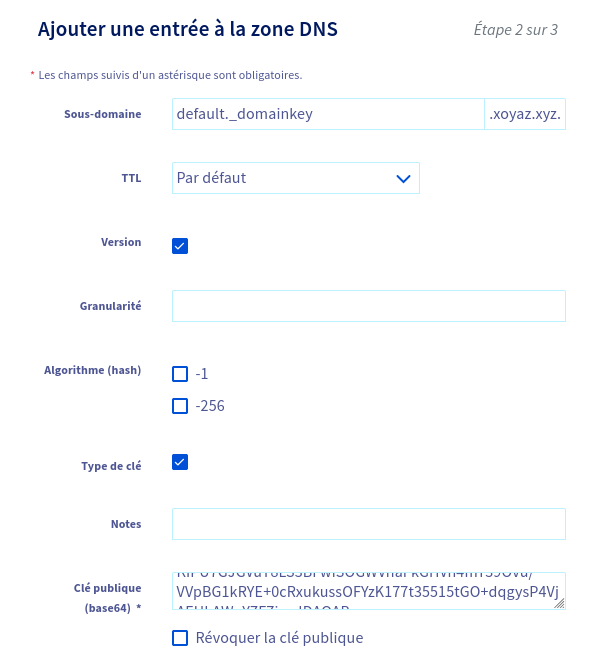

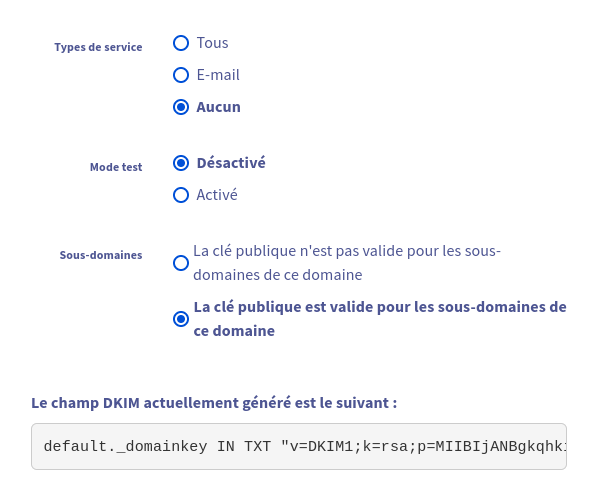

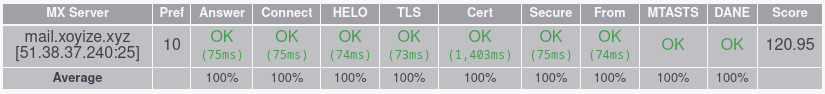

DKIM DMARC SPF MTA-STS TLS(DANE)

DKIM

L’enregistrement DKIM est un enregistrement TXT modifié qui ajoute des signatures cryptographiques à vos messages électroniques. Vous ajoutez un enregistrement DKIM à votre système de nom de domaine (DNS), et il contient la cryptographie à clé publique utilisée par le serveur de messagerie récepteur pour authentifier un message.

DKIM, norme technique Domain Keys Identified Mail (DKIM) est une forme de processus d’authentification par courriel. Il permet à une organisation d’ajouter une signature numérique à ses messages électroniques, de sorte que les destinataires ont un moyen de valider l’email en jumelant sa clé cryptographique publique aux enregistrements DNS. Le processus de signature DKIM comporte trois étapes principales, à commencer par l’expéditeur qui identifie les champs à inclure dans leur signature d’enregistrement DKIM. La plateforme email de l’expéditeur crée alors un hachage des champs de texte, qui inclut la signature DKIM. Dans la dernière étape, la passerelle électronique validera la signature DKIM en jumelant la clé publique à la clé privée.

Et la dernière, la clé DKIM, est un peu délicate. maddy a généré une clé pour vous lors du premier démarrage.

Vous pouvez la trouver dans /var/lib/maddy/dkim_keys/xoyize.xyz_default.dns

Vous devez la mettre dans un enregistrement TXT pour le domaine default._domainkey.xoyize.xyz

1

default._domainkey IN TXT "v=DKIM1; k=rsa; p=MIIBIjANB...hQIDAQAB"

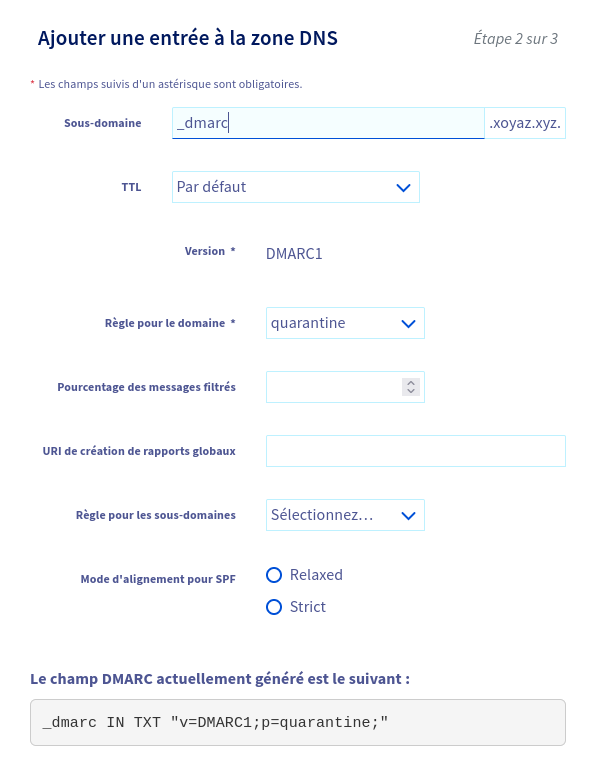

DMARC

DMARC est une norme technique qui aide à protéger contre l’hameçonnage, le spoofing et le spam. C’est un protocole d’authentification par courriel qui utilise SPF et DKIM pour déterminer l’authenticité du message par courriel. Avec une politique DMARC en place, vous pouvez vérifier si le SPF et le DKIM s’alignent sur le domaine d’adresse indiqué sur le “Header” et spécifier ce que le serveur récepteur doit faire en cas d’échec du SPF et du DKIM.

Définir sa politique de sécurité DMARC !

La politique de sécurité DMARC consiste à dire aux serveurs distants (qui sont capables d’interpréter ces politiques) quoi faire en cas de non-conformité d’un email. À ce jour, il n’existe que TROIS valeurs possibles qui s’appliqueront au domaine où DMARC sera implémenté (p=) ou à tous ses sous-domaines (sp=) :

- La policy none (ou p=none) : Aucun traitement de l’email non-conforme ne sera fait, l’email pourra être délivré en boite de réception ou en spam.

- La policy quarantine (ou p=quarantine) : L’email non-conforme sera délivré en courrier indésirable.

- La policy reject (p=reject) : L’email non-conforme ne sera pas délivré et un bounce sera envoyé à l’expéditeur.

Toute autre déclaration de policy amènera chez les FAI / Webmails des comportements différents :

- Gmail : Transforme la valeur existante par none (dmarc=pass p=NONE sp=NONE) ;

- Microsoft : Produit comme résultat une erreur permanente (dmarc=permerror) ;

- Yahoo : Produit un résultat inconnu (dmarc=unknown) ;

- La Poste : Ignore l’enregistrement (dmarc=none reason= »No policy found »).

Ces politiques ne sont pas enregistrées sous forme de phrases lisibles par l’homme, mais plutôt sous forme de commandes lisibles par la machine afin que les services de messagerie puissent les interpréter automatiquement. Cette politique DMARC ressemblerait en fait à ceci :

politique de sécurité valide pour un enregistrement DMARC

v=DMARC1; p=quarantine; rua=mailto:postmaster@xoyize.xyz;

1

_dmarc IN TXT "v=DMARC1; p=quarantine; rua=mailto:postmaster@xoyize.xyz"

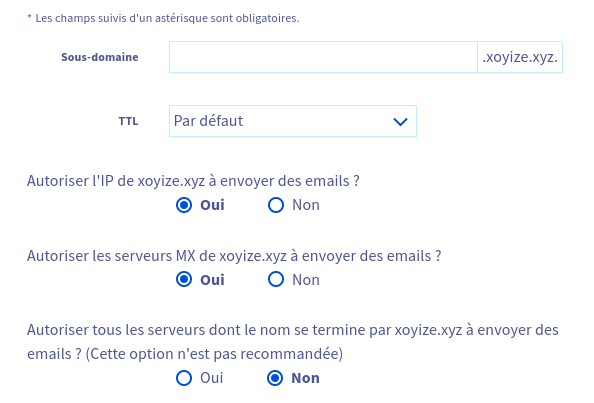

SPF

Les enregistrements SPF sont un type d’enregistrement DNS TXT couramment utilisé pour l’authentification d’e-mails. Les enregistrements SPF incluent une liste d’adresses IP et de domaines autorisés à envoyer des e-mails depuis ce domaine.

1

IN TXT "v=spf1 a mx -all"

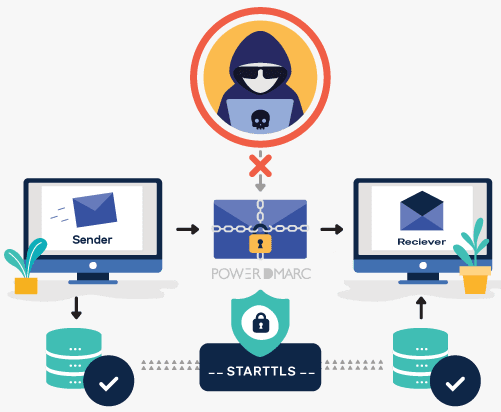

MTA-STS

MTA-STS, Google vise à rendre Gmail plus sécurisé avec l’agent de transfert de courrier/Strict Transport Security (MTA-STS). Le mécanisme charge le serveur SMTP de s’assurer que l’autre serveur SMTP doit être chiffré et que le nom de domaine figurant sur le certificat doit correspondre au domaine. Lorsque MTA-STS a été activé pour votre domaine, vous demandez que les serveurs de messagerie externes n’envoient des messages à votre domaine que lorsque la connexion SMTP est à la fois cryptée avec TLS 1.2 ou supérieur et authentifiée avec un certificat public valide. MTA-STS protège contre les attaques Man-in-the-Middle (MITM) et les attaques de dégradation et résout les problèmes de sécurité SMTP tels que les certificats TLS expirés.

Prérequis, caddy installé

Le MTA-STS est un protocole qui permet le transport crypté de messages entre deux serveurs de messagerie SMTP. MTA-STS spécifie aux serveurs d’envoi que les courriers électroniques ne doivent être envoyés que par une connexion cryptée TLS, et ne doivent pas être délivrés du tout dans le cas où une connexion sécurisée n’est pas établie via la commande STARTTLS. En renforçant la sécurité des courriers électroniques en transit, MTA-STS contribue à atténuer les attaques de type “Man-In-The-Middle” (MITM) telles que les attaques de déclassement SMTP et les attaques de spoofing DNS.

Le MTA-STS est un protocole qui permet le transport crypté de messages entre deux serveurs de messagerie SMTP. MTA-STS spécifie aux serveurs d’envoi que les courriers électroniques ne doivent être envoyés que par une connexion cryptée TLS, et ne doivent pas être délivrés du tout dans le cas où une connexion sécurisée n’est pas établie via la commande STARTTLS. En renforçant la sécurité des courriers électroniques en transit, MTA-STS contribue à atténuer les attaques de type “Man-In-The-Middle” (MITM) telles que les attaques de déclassement SMTP et les attaques de spoofing DNS.

Stratégie pour serveur de messagerie xoyize.xyz

- version: La version du protocole du fichier. Au moment de la rédaction de ce document, il doit s’agir de STSv1.

- mode: Il s’agit du mode de la politique. Les valeurs disponibles sont testing, enforce, ou none.

- testing: Les expéditeurs enverront vos rapports (TLSRPT) indiquant les échecs d’application de la politique. Cela nécessite que TLSRPT soit également implémenté pour fonctionner. Les échecs de connexion TLS ne seront pas bloqués, tout en étant capable de recevoir des rapports.

- enforce: Les serveurs de messagerie expéditeurs qui prennent en charge MTA STS ne délivreront pas de courrier à votre domaine lorsque l’authentification du certificat échoue, ou ne peut pas négocier TLS. Des rapports sur ces échecs sont également envoyés.

- none: Les expéditeurs traiteront le domaine comme s’il n’avait pas de politique active. Cela désactive effectivement le MTA STS.

- mx: Les enregistrements MX pour le domaine. Ils doivent correspondre aux enregistrements MX publiés dans le DNS de votre domaine. Vous pouvez spécifier le FQDN ou un hôte joker (mx : mail.example.org ou mx : *.example.org). Assurez-vous que chaque enregistrement MX est ajouté sur sa propre ligne dans le fichier de stratégie.

- max_age: La durée de vie maximale de la politique exprimée en secondes. Cela représente la durée pendant laquelle un expéditeur mettrait en cache la politique du domaine. Il est recommandé d’utiliser une valeur équivalente à plusieurs semaines ou plus, mais ne dépassant pas 31557600 (environ 1 an).

Pour le domaine xoyize.xyz

caddy

La directive respond de Caddy sert le fichier de politique MTA-STS

Ajouter un nouveau bloc Server à votre fichier Caddy /etc/caddy/Caddyfile :

1

2

3

4

5

6

7

8

9

10

mta-sts.xoyize.xyz {

respond "version: STSv1

mode: testing

mx: mail.xoyize.xyz

max_age: 86401"

header Content-Type "text/plain; charset=utf-8"

}

Ce simple bloc serveur vous permettra d’obtenir un certificat HTTPS brillant, de rediriger tous les visiteurs HTTP vers HTTPS, et de fournir aux demandeurs votre fichier de politique MTA. (remplacer si besoin nom de domaine et entrées MX).

1

2

# recharger caddy

sudo systemctl reload caddy

Les observateurs attentifs remarqueront que le fichier de politique MTA-STS devrait être hébergé à l’adresse https://mta-sts.xoyize.xyz/.well-known/mta-sts.txt… mais c’est là toute l’élégance de la directive

respondde Caddy où que vous alliez sur mta-sts.xoyize.xyz, vous obtiendrez exactement la même réponse !

1

2

#Tester

curl https://mta-sts.xoyize.xyz/.well-known/mta-sts.txt

Le retour

1

2

3

4

version: STSv1

mode: testing

mx: xoyize.xyz

max_age: 86401

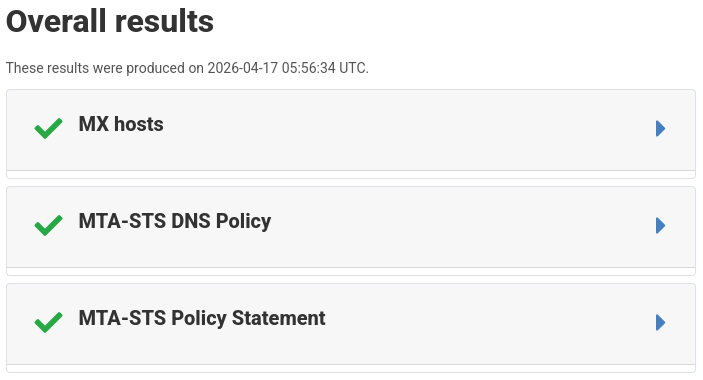

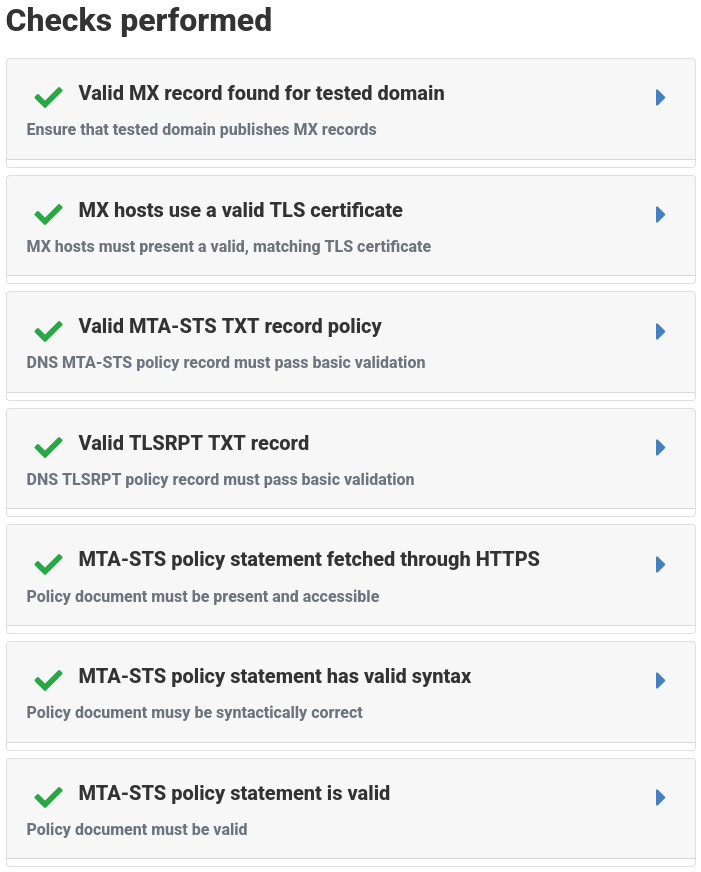

MTA-STS Checker - Check MTA-STS Record

Créez et publiez votre enregistrement DNS MTA-STS (enregistrement TXT “_mta-sts”) pour indiquer aux serveurs de réception que vos courriels doivent être cryptés par TLS pour être considérés comme authentiques et qu’ils ne doivent être autorisés à accéder à la boîte de réception de votre destinataire que si c’est le cas.

L’enregistrement TXT suivant est un exemple qui déclare la prise en charge de MTA-STS, l’ID a été défini à 05h00, heure UTC du 17 avril 2026 :

1

2

3

4

; Mark domain as MTA-STS compatible

_mta-sts.xoyize.xyz. TXT "v=STSv1; id=20260417050000Z"

; and request reports about failures to be sent to postmaster@xoyize.xyz

_smtp._tls.xoyize.xyz. TXT "v=TLSRPTv1;rua=mailto:postmaster@xoyize.xyz"

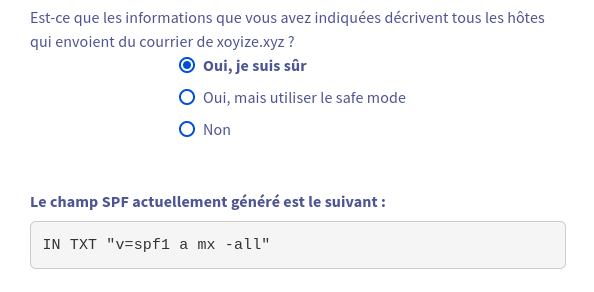

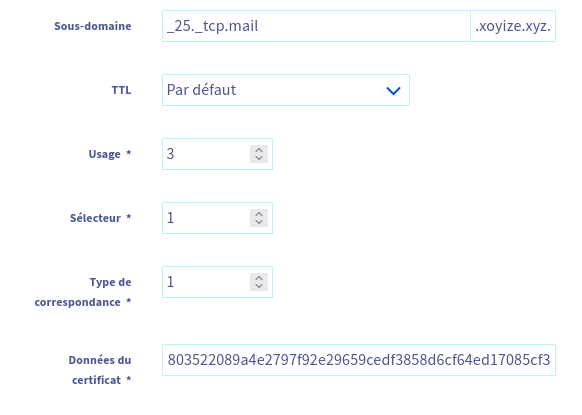

TLSA (DANE)

Le résumé du RFC 6698 « The DNS-Based Authentication of Named Entities (DANE) Transport Layer Security (TLS) Protocol : TLSA”, dans lequel DANE est proposé, décrit assez bien ce qu’est DANE : « Les communications cryptées sur l’internet utilisent souvent le protocole TLS (Transport Layer Security), qui dépend de tiers pour certifier les clés utilisées. Ce document améliore cette situation en permettant aux administrateurs de noms de domaine de spécifier les clés utilisées dans les serveurs TLS de ce domaine. Cela nécessite des améliorations correspondantes dans le logiciel client TLS, mais aucun changement dans le logiciel serveur TLS ».

TLS représente la sécurité de la couche de transport. Le protocole cryptographique fournit une sécurité de bout en bout des données et est généralement implémenté pour chiffrer les protocoles Application Layer comme SMTP, HTTP, FTP et IMAP. Ce mécanisme est mis en œuvre en collaboration avec le MTA-STS et le DANE. Le protocole permet à un domaine de signaler des problèmes de livraison d’emails lorsque l’email manque de chiffrement TLS. Grâce au support MTA-STS, il garantit que les courriels envoyés au domaine obtiennent le chiffrement TLS et sont livrés en toute sécurité.

DANE, DNS-based Authentification of Named Entities (DANE) for SMTP fournit une méthode sécurisée pour le transport de courrier en permettant au propriétaire du domaine de certifier les clés utilisées par ses clients ou serveurs et de générer un certificat. Le mécanisme est censé être publié dans le domaine MX. La vérification DANE peut encore être supportée par un serveur de messagerie de domaine différent en demandant à l’administrateur et en mettant en place des enregistrements TLSA. Les extensions de sécurité du système de noms de domaine (DNSSEC) sont une exigence pour DANE. Pour que le modèle de sécurité fonctionne, l’enregistrement DNS doit être signé avec DNSSEC.

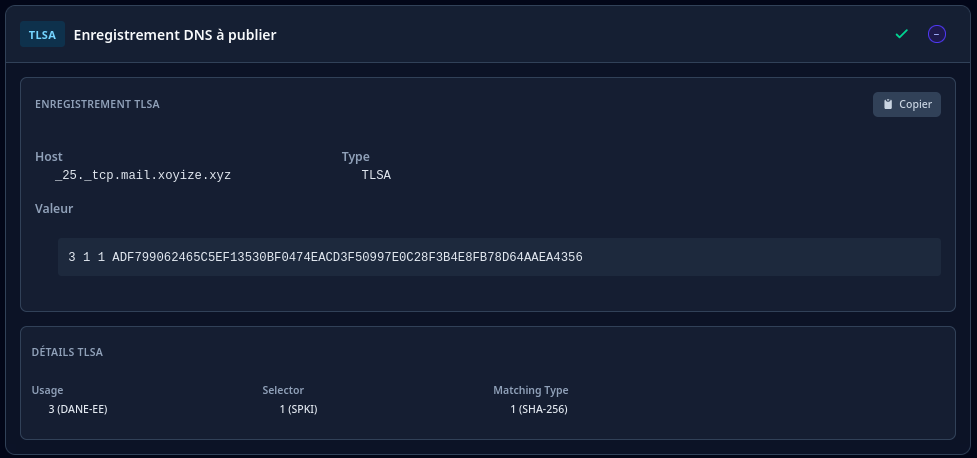

Générer l’enregistrement TLSA (2 procécédures pour le même résultat)

Procédure 1 à privilégier

Il est également recommandé de définir un enregistrement TLSA (DANE). Utilisez TLSA Record Generator pour en générer un.

Copier/coller le contenu du certificat /etc/maddy/certs/mail.xoyize.xyz/fullchain.pem, port sur 25, le protocole de transport sur “tcp” et le nom de domaine sur le nom d’hôte MX.

1

_25._tcp.mail.xoyize.xyz. IN TLSA 3 1 1 adf799062465c5ef13530bf0474eacd3f50997e0c28f3b4e8fb78d64aaea4356

Procédure 2

DANE TLSA Generator

Cliquer sur “Générer le record TLSA”

1

_25._tcp.mail.xoyize.xyz IN TLSA 3 1 1 ADF799062465C5EF13530BF0474EACD3F50997E0C28F3B4E8FB78D64AAEA4356

Ajouter une entrée TLSA à l’enregistrement DNS xoyize.xyz OVH

Test:

1

dig _25._tcp.mail.xoyize.xyz tlsa +dnssec +multi

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

; <<>> DiG 9.20.21-1~deb13u1-Debian <<>> _25._tcp.mail.xoyize.xyz tlsa +dnssec +multi

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 32726

;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags: do; udp: 65494

;; QUESTION SECTION:

;_25._tcp.mail.xoyize.xyz. IN TLSA

;; ANSWER SECTION:

_25._tcp.mail.xoyize.xyz. 3599 IN TLSA 3 1 1 (

ADF799062465C5EF13530BF0474EACD3F50997E0C28F

3B4E8FB78D64AAEA4356 )

_25._tcp.mail.xoyize.xyz. 3599 IN RRSIG TLSA 8 5 3600 (

20260517053342 20260417053342 28699 xoyize.xyz.

kG2q6I4Gu2Cl+ujbm2Yenu0XyNJg4dbzy3bDV83EAAu3

8KxaRkclIw0aBEKg4nYeIPxZr5s/SRBE9ocC2P55ky8c

nVkUBvFrbzjA2CHvqw+Dfkk+Dk5BNXh89R4b00fNbW/h

9roeQuxQ4c7XLjELBzW1zU6N961Nz+AoYjm30YA= )

;; Query time: 40 msec

;; SERVER: 127.0.0.53#53(127.0.0.53) (UDP)

;; WHEN: Fri Apr 17 08:35:06 CEST 2026

;; MSG SIZE rcvd: 270

OVH DNS xoyize.xyz complet

DNS xoyize.xyz

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

$TTL 3600

@ IN SOA dns106.ovh.net. tech.ovh.net. (2076403242 86400 3600 3600000 60)

IN NS ns106.ovh.net.

IN NS dns106.ovh.net.

IN MX 10 mail.xoyize.xyz.

IN A 51.38.37.240

IN AAAA 2001:41d0:305:2100::c1c

IN TXT "v=spf1 a mx -all"

IN TXT "v=spf1 a ra=postmaster -all"

IN TXT "v=spf1 mx ra=postmaster -all"

* IN A 51.38.37.240

* IN AAAA 2001:41d0:305:2100::c1c

_25._tcp.mail IN TLSA 3 1 1 adf799062465c5ef13530bf0474eacd3f50997e0c28f3b4e8fb78d64aaea4356

_acme-challenge 300 IN TXT "og1cobl5aN_bwyLjdria98EVFDca1KaDEe65VhW3sjI"

_dmarc IN TXT "v=DMARC1;p=quarantine;rua=mailto:postmaster@xoyize.xyz;"

_mta-sts IN TXT "v=STSv1; id=20260417050000Z"

_smtp._tls IN TXT "v=TLSRPTv1; rua=mailto:postmaster@xoyize.xyz"

default._domainkey IN TXT ( "v=DKIM1;k=rsa;p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAp2siuKnHdM6VKaaZAVSsc8GPCi1EwFvQTpPpdpItXg2FuptXHLLR+W7F+rJ+AIfUCTY6peor5hPEt/Ug9w3sh3VjkAWyslsQCZ9uuAHbx+LqC7ZUxrPzt5Xw1WkULcCLyDpO/vrGDJk5Z/lYoSL8udM1Q2XVI1k8hUWmEZ/hzPxtaxjl2NrfBrTgmBhleZ" "3CJqeGFGBZECFG9DHAZOAgTDaM7WqH/qBSF7gRz4YorRl8j9UnCjbCzRxUICStaY94+zJeQ30apn4R1S3Wj5Y2pYT3cXtIQE41MDdKZldW2iU5fwRxR9Y6n92+b7mOWEmHYnDnd2MH3AvzIxkBWWntKwIDAQAB;" )

mail IN A 51.38.37.240

mail IN AAAA 2001:41d0:305:2100::c1c

Utilisateur Mail mail.xoyize.xyz

Contrairement à des logiciels comme postfix et dovecot, le serveur de messagerie maddy utilise par défaut des "utilisateurs virtuels", ce qui signifie qu’il ne se préoccupe pas des utilisateurs du système et n’en a pas connaissance. Les utilisateurs sont gérés par une base sqlit3

Contrairement à des logiciels comme postfix et dovecot, le serveur de messagerie maddy utilise par défaut des "utilisateurs virtuels", ce qui signifie qu’il ne se préoccupe pas des utilisateurs du système et n’en a pas connaissance. Les utilisateurs sont gérés par une base sqlit3

Les boîtes aux lettres IMAP (“comptes”) et les identifiants d’authentification sont séparés.

Pour enregistrer les informations d’identification d’un utilisateur, utilisez la commande maddy creds create

Ajout utilisateur local linux au serveur de messagerie et le stockage local

1

sudo -u maddy maddy creds create xoyi@xoyize.xyz # on vous demande de saisir le mot de passe du compte

Notez que le nom d'utilisateur est une adresse électronique. Ceci est nécessaire car le nom d’utilisateur est utilisé pour autoriser l’accès IMAP et SMTP (à moins que vous ne configuriez des mappings personnalisés, non décrits ici).

Après avoir enregistré les informations d’identification de l’utilisateur, vous devez également créer un compte de stockage imap local

1

sudo -u maddy maddy imap-acct create xoyi@xoyize.xyz

Vous avez maintenant votre première adresse électronique.

Lorsque vous vous authentifiez avec votre client de messagerie, n’oubliez pas que le nom d’utilisateur est “xoyi@xoyize.xyz”, et pas seulement “xoyi”.

L’exécution de maddy creds --help et maddy imap-acct --help peut s’avérer utile pour connaître les autres commandes.

Notez que les comptes IMAP et les identifiants sont gérés séparément, mais que les noms d’utilisateur doivent correspondre par défaut pour que les choses fonctionnent.

Alias messagerie

Les alias de messagerie sont stockés dans le fichier /etc/maddy/aliases sous le format suivant

1

2

3

# adresse mail alias: adresse mail destinataire

postmaster@xoyize.xyz: xoyi@xoyize.xyz

abuse@xoyize.xyz: xoyi@xoyize.xyz

Redémarrer le service

1

sudo systemctl restart maddy

Liste des utilisateurs : sudo maddy creds list et des stockages : sudo maddy imap-acct list

1

sudo maddy creds list && sudo maddy imap-acct list

Msmtp

msmtp est un client SMTP très simple et facile à configurer pour l’envoi de courriels.

Installer le paquet msmtp et définir des permissions restrictives sur le fichier /etc/msmtprc :

1

2

3

4

sudo apt update

sudo apt install msmtp # Enable AppArmor --> Non

touch $HOME/.msmtprc

chmod 600 $HOME/.msmtprc

Définir msmtp comme le programme par défaut pour sendmail :

1

sudo ln -fs /usr/bin/msmtp /usr/sbin/sendmail

La configuration $HOME/.msmtprc pour xoyi@xoyize.xyz

1

2

3

4

5

6

7

8

9

10

11

12

13

14

defaults

auth on

tls on

tls_trust_file /etc/maddy/certs/mail.xoyize.xyz/fullchain.pem

logfile ~/.msmtp.log

#

account xoyi_maddy

host mail.xoyize.xyz

port 587

from xoyi@xoyize.xyz

user xoyi@xoyize.xyz

password <mot_de_passe_user>

#

account default : xoyi_maddy

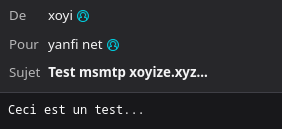

Msmtp envoi message depuis xoyize.xyz en une ligne de commande

1

2

3

printf "To: yanfi@yanfi.net\nFrom: xoyi@xoyize.xyz\nSubject: Test msmtp xoyize.xyz...\n\nCeci est un test...\n" | \

msmtp --account=xoyi_maddy \

yanfi@yanfi.net

Client de messagerie

Paramètres

1

2

3

4

5

6

7

8

9

10

11

12

13

Protocole: IMAP

Hôte: mail.xoyize.xyz

Port: 993

Sécurité: SSL/TLS

Méthode auth: Autodétection

Utilisateur: xoyi@xoyize.xyz

Serveur sortant

Hôte: mail.xoyize.xyz

Port: 587

Sécurité: STARTTLS

Méthode auth: Autodétection

Utilisateur: xoyi@xoyize.xyz

Test et vérification serveur mail

17 outils SMTP pour diagnostiquer et tester la sécurité du courrier électronique

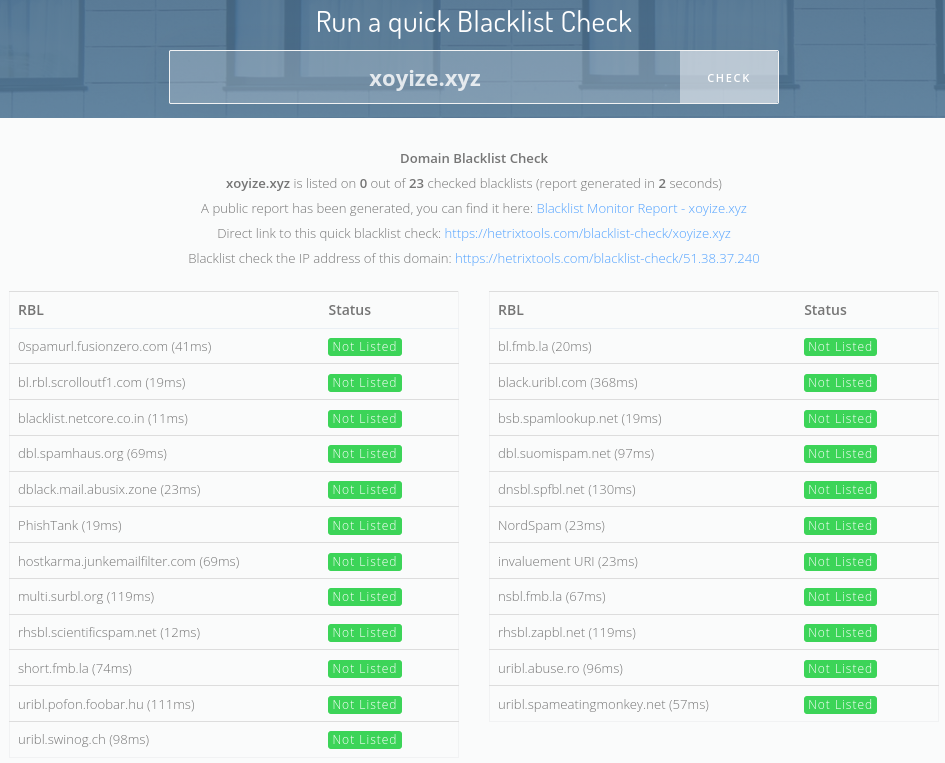

Vérification liste noire

Test pour déterminer si le domaine xoyize.xyz est sur liste noire (BlackList): https://hetrixtools.com/blacklist-monitor/

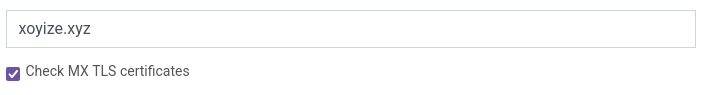

Validateur MTA-STS

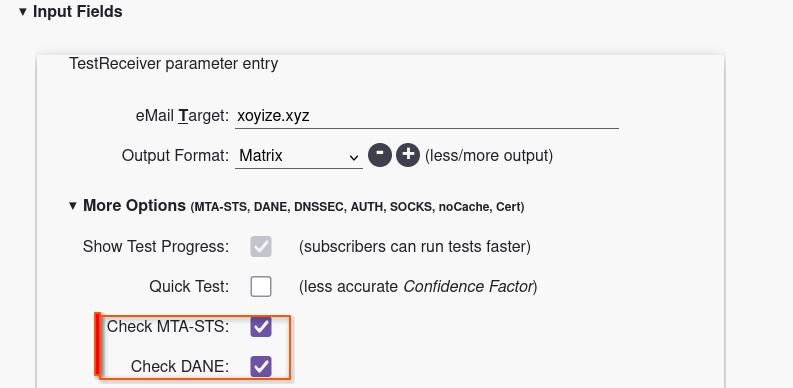

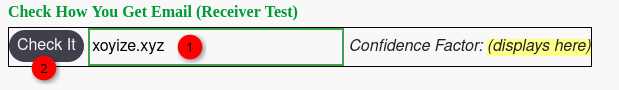

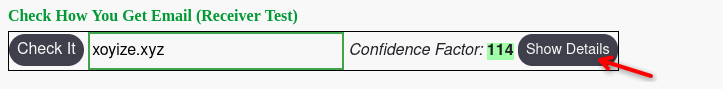

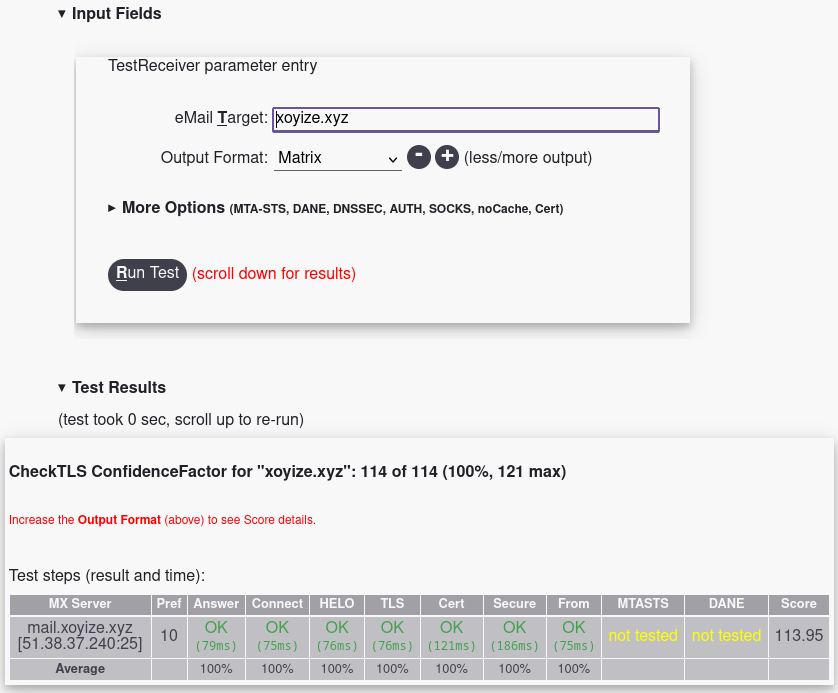

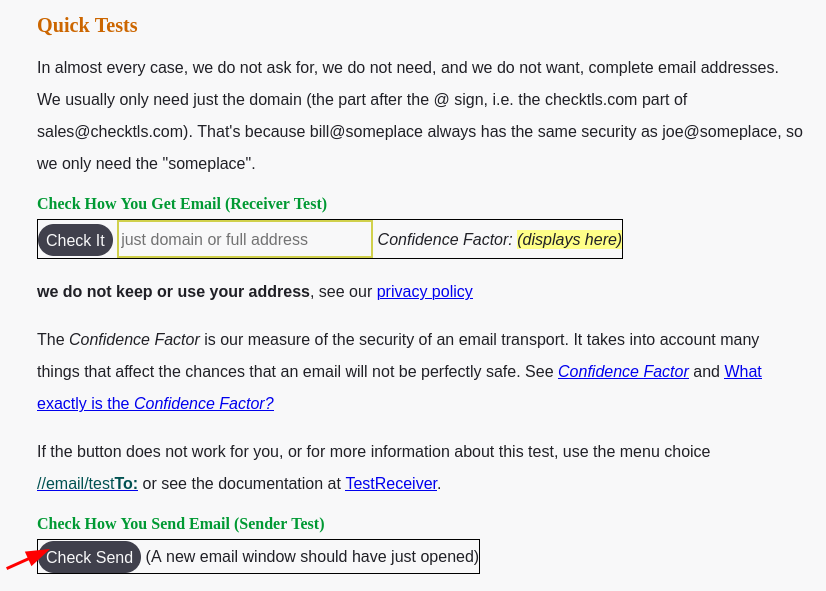

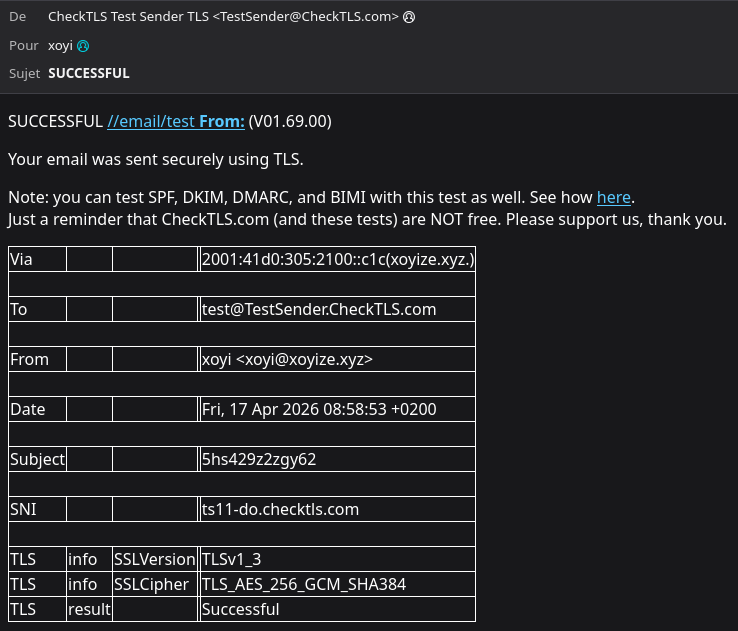

CheckTLS

CheckTLS vous permet de vérifier la sécurité de votre messagerie et le fonctionnement de vos courriels. EmailSentry Outlook vous aide à vous assurer que tous les courriels que vous envoyez sont privés, légaux et sûrs.

Domaine: xoyize.xyz

L’outil est approuvé par HIPAA, CCPA, PCI, GDPR et d’autres réglementations de conformité pour la sécurité des emails. CheckTLS vous aide également à résoudre les problèmes détectés dans vos courriels après le test.

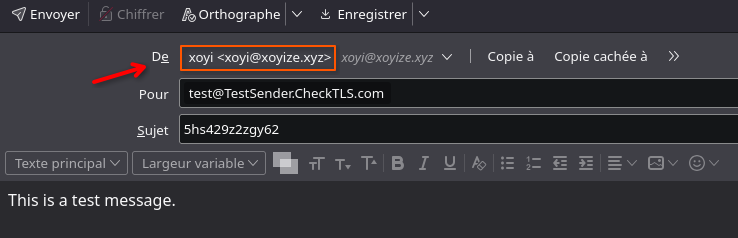

Retour sur la page home https://www.checktls.com/

Patienter de 5 à 6 minutes pour la réception du message…

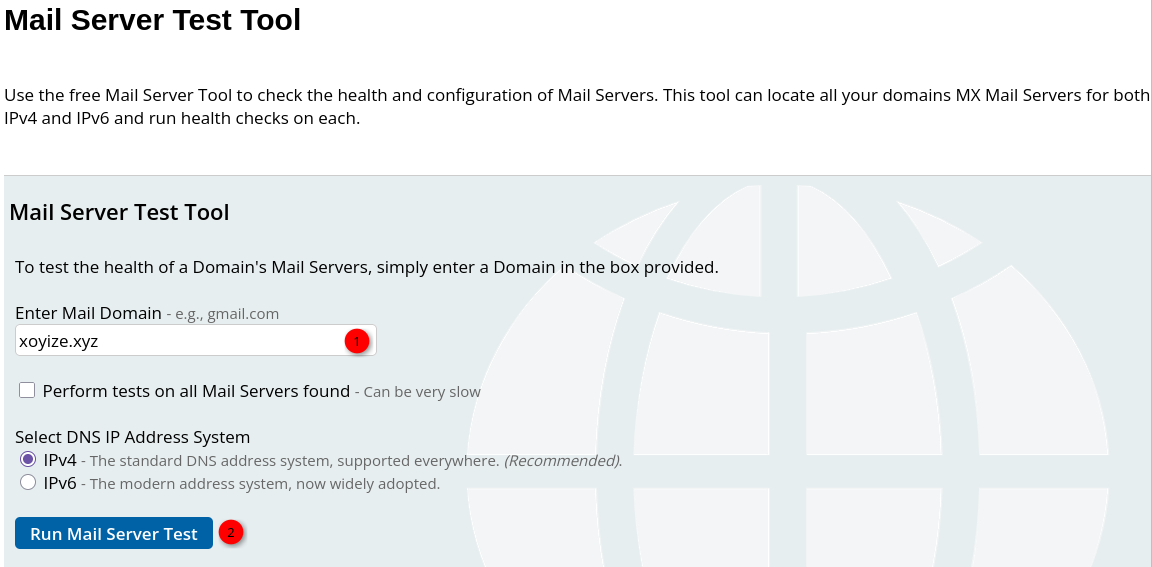

Web Wiz

Outil de test de serveur de messagerie.Mail Server Test Tool

Faire la même opération avec IPv6

Vérifier DKIM

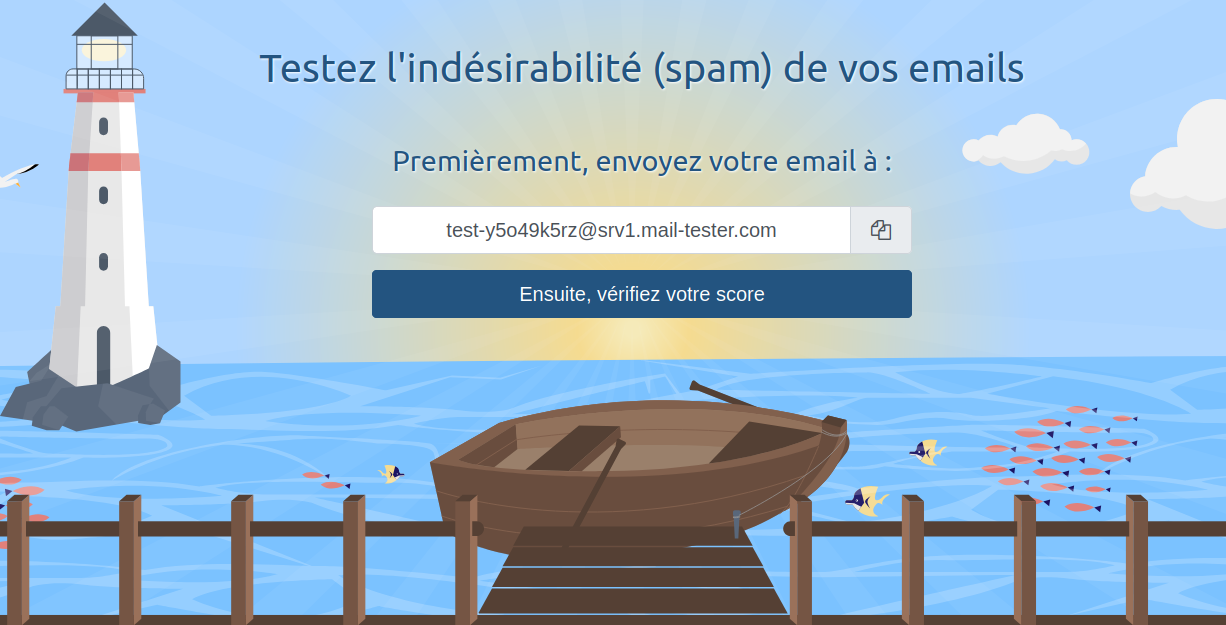

Mail-tester

mail-tester.com est un service en ligne gratuit qui vous permet de tester vos e-mails pour les problèmes de configuration Spam, Contenu Malformé et Mail Server

Allez au testeur de courrier https://www.mail-tester.com/.

Résultats

Note 10/10 avec 2 remarques sans conséquences:

- Votre message pourrait être amélioré

- Il n’y a pas de version HTML de votre message.

- Vérifiez si votre message est bien formaté ou non

- Votre message ne contient pas d’en-tête List-Unsubscribe

- L’en-tête List-Unsubscribe est nécessaire si vous envoyez des emails en masse, il permet à l’utilisateur de facilement de désinscrire de vos listes.

Maddy multi domaine

Messagerie cinay.eu

Ajout domaine cinay.eu pour la messagerie (maddy) et le web (caddy)

Le domaine cinay.eu pointe sur les mêmes IP que le domaine xoyize.xyz

IPV4 51.38.37.240

IPV6 2001:41d0:305:2100::c1c

Modifier le fichier de configuration /etc/maddy/maddy.conf

Ajouter tous les domaines que vous souhaitez que Maddy gère $(local_domains), comme ceci :

1

2

$(primary_domain) = xoyize.xyz

$(local_domains) = $(primary_domain) cinay.eu

Notez que vous devez choisir un domaine comme « principal » à utiliser dans les messages générés automatiquement.

Vous pouvez créer des comptes en utilisant les deux domaines dans le nom, envoyer et recevoir des messages, etc…

N'oubliez pas de configurer les enregistrements SPF, DMARC et MTA-STS correspondants.

Notez également que vous n’avez pas vraiment besoin d’un certificat TLS distinct pour chaque domaine géré. Vous pouvez avoir un nom d’hôte, par exemple mail.xoyize.xyz, défini comme enregistrement MX pour plusieurs domaines.

Utilisateur yack@cinay.eu

L’exécution de maddy creds --help et maddy imap-acct --help peut s’avérer utile pour connaître les autres commandes.

Ajout utilisateur local linux au serveur de messagerie et le stockage local

1

2

sudo -u maddy maddy creds create yack@cinay.eu # on vous demande de saisir le mot de passe du compte

sudo -u maddy maddy imap-acct create yack@cinay.eu

Liste des utilisateurs : maddy creds list et des stockages : maddy imap-acct list

1

2

3

4

5

sudo -u maddy maddy creds list

yack@cinay.eu

sudo -u maddy maddy imap-acct list

yack@cinay.eu

Ajout des alias dans /etc/maddy/aliases

Redémarrer le service maddy

1

sudo systemctl restart maddy

SPF, DMARC, MTA-STS et DKIM domaine cinay.eu

DKIM : Copier le contenu du fichier /var/lib/maddy/dkim_keys/cinay.eu_default.dns

_mta-sts id: Chaîne aléatoire de 32 caractères alphanumériques (tr -cd '[:alnum:]' < /dev/urandom | fold -w32 | head -n1)

Les enregistrements DNS à ajouter

Enregistrement DNS MX pointe vers mail.xoyize.xyz

1

2

3

4

5

IN MX 10 mail.xoyize.xyz.

IN TXT "v=spf1 a mx -all"

_dmarc IN TXT "v=DMARC1;p=quarantine;ruf=mailto:postmaster@xoyize.xyz;"

_mta-sts IN TXT "v=STSv1; id=RzW4KbrYuyd6mg4wAkbe9sH2YS2I78wY;"

default._domainkey IN TXT ( v=DKIM1; k=rsa; p=MIIBI........AB; )

Fichier de politique MTA-STS

il suffit d’ajouter ce nouveau bloc Server à votre fichier Caddy /etc/caddy/Caddyfile :

1

2

3

4

5

6

7

8

mta-sts.cinay.eu {

respond "version: STSv1

mode: testing

mx: mail.xoyize.xyz

max_age: 86401"

header Content-Type "text/plain; charset=utf-8"

}

Redémarrer le serveur caddy

1

sudo systemctl restart caddy

msmtp domaine cinay.eu

msmtp est un client SMTP très simple et facile à configurer pour l’envoi de courriels. Son mode de fonctionnement par défaut consiste à transférer les courriels au serveur SMTP que vous aurez indiqué dans sa configuration

Modifier le fichier de configuration pour y ajouter le domaine cinay.eu

Ajouter la configuration au fichier ~/.msmtprc

1

2

3

4

5

6

7

8

9

cat << 'EOF' >> ~/.msmtprc

#

account cinay

host mail.xoyize.xyz

port 587

from yack@cinay.eu

user yack@cinay.eu

password xxxxxxxxxxxxxxxxxxxx

EOF

Messagerie yanfi.net

Ajout domaine yanfi.net pour la messagerie (maddy) et le web (caddy)

Le domaine yanfi.net pointe sur les mêmes IP que le domaine xoyize.xyz

IPV4 51.38.37.240

IPV6 2001:41d0:305:2100::c1c

Modifier le fichier de configuration /etc/maddy/maddy.conf

Ajouter tous les domaines que vous souhaitez que Maddy gère $(local_domains), comme ceci :

1

2

$(primary_domain) = xoyize.xyz

$(local_domains) = $(primary_domain) yanfi.net

Notez que vous devez choisir un domaine comme « principal » à utiliser dans les messages générés automatiquement.

Vous pouvez créer des comptes en utilisant les deux domaines dans le nom, envoyer et recevoir des messages, etc…

N'oubliez pas de configurer les enregistrements SPF, DMARC et MTA-STS correspondants.

Notez également que vous n’avez pas vraiment besoin d’un certificat TLS distinct pour chaque domaine géré. Vous pouvez avoir un nom d’hôte, par exemple mail.xoyize.xyz, défini comme enregistrement MX pour plusieurs domaines.

Utilisateur yack@yanfi.net

L’exécution de maddy creds --help et maddy imap-acct --help peut s’avérer utile pour connaître les autres commandes.

Ajout utilisateur local linux au serveur de messagerie et le stockage local

1

2

sudo -u maddy maddy creds create yack@yanfi.net # on vous demande de saisir le mot de passe du compte

sudo -u maddy maddy imap-acct create yack@yanfi.net

Liste des utilisateurs : maddy creds list et des stockages : maddy imap-acct list

1

2

3

4

5

sudo -u maddy maddy creds list

yack@yanfi.net

sudo -u maddy maddy imap-acct list

yack@yanfi.net

Ajout des alias dans /etc/maddy/aliases

Redémarrer le service maddy

1

sudo systemctl restart maddy

SPF, DMARC, MTA-STS et DKIM domaine yanfi.net

DKIM : Copier le contenu du fichier /var/lib/maddy/dkim_keys/yanfi.net_default.dns

_mta-sts id: Chaîne aléatoire de 32 caractères alphanumériques (tr -cd '[:alnum:]' < /dev/urandom | fold -w32 | head -n1)

Les enregistrements DNS à ajouter

Enregistrement DNS MX pointe vers mail.xoyize.xyz

1

2

3

4

5

IN MX 10 mail.xoyize.xyz.

IN TXT "v=spf1 a mx -all"

_dmarc IN TXT "v=DMARC1;p=quarantine;ruf=mailto:postmaster@xoyize.xyz;"

_mta-sts IN TXT "v=STSv1; id=RzW4KbrYuyd6mg4wAkbe9sH2YS2I78wY;"

default._domainkey IN TXT ( v=DKIM1; k=rsa; p=MIIBI........AB; )

Fichier de politique MTA-STS

il suffit d’ajouter ce nouveau bloc Server à votre fichier Caddy /etc/caddy/Caddyfile :

1

2

3

4

5

6

7

8

mta-sts.yanfi.net {

respond "version: STSv1

mode: testing

mx: mail.xoyize.xyz

max_age: 86401"

header Content-Type "text/plain; charset=utf-8"

}

Redémarrer le serveur caddy

1

sudo systemctl restart caddy

msmtp domaine yanfi.net

msmtp est un client SMTP très simple et facile à configurer pour l’envoi de courriels. Son mode de fonctionnement par défaut consiste à transférer les courriels au serveur SMTP que vous aurez indiqué dans sa configuration

Modifier le fichier de configuration pour y ajouter le domaine yanfi.net

Ajouter la configuration au fichier ~/.msmtprc

1

2

3

4

5

6

7

8

9

cat << 'EOF' >> ~/.msmtprc

#

account yanfi

host mail.xoyize.xyz

port 587

from yack@yanfi.net

user yack@yanfi.net

password xxxxxxxxxxxxxxxxxxxx

EOF

Envoi message via msmtp

Msmtp envoi message depuis cinay.eu en une ligne de commande

1

2

3

printf "To: yanfi@yanfi.net\nFrom: yack@cinay.eu\nSubject: Test msmtp xoyize.xyz...\n\nCeci est un test...\n" | \

msmtp --account=cinay \

yanfi@yanfi.net

Msmtp envoi message depuis yanfi.net en une ligne de commande

1

2

3

printf "To: yack@cinay.eu\nFrom: yanfi@yanfi.net\nSubject: Test msmtp xoyize.xyz...\n\nCeci est un test...\n" | \

msmtp --account=yanfi \

yack@cinay.eu

Récapitulatif

Les domaines xoyize.xyz, cinay.eu et yanfi.net pointent sur les mêmes IP

IPV4: 51.38.37.240

IPV6: 2001:41d0:305:2100::c1c

Les utilisateurs: sudo -u maddy maddy creds list et dossiers imap: sudo -u maddy maddy imap-acct list

1

2

3

4

claudine@yanfi.net

yack@cinay.eu

xoyi@xoyize.xyz

yanfi@yanfi.net

Le fichier de configuration: /etc/maddy/maddy.conf

1

2

3

4

5

6

7

8

9

10

# ----------------------------------------------------------------------------

# Base variables

$(hostname) = mail.xoyize.xyz

$(primary_domain) = xoyize.xyz

$(local_domains) = $(primary_domain) yanfi.net cinay.eu

tls file /etc/maddy/certs/$(hostname)/fullchain.pem /etc/maddy/certs/$(hostname)/privkey.pem

# ----------------------------------------------------------------------------

Les enregistrements DNS (hébergeur OVH)

xoyize.xyz

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

$TTL 3600

@ IN SOA dns200.anycast.me. tech.ovh.net. (2025110809 86400 3600 3600000 60)

IN NS dns200.anycast.me.

IN NS ns200.anycast.me.

IN MX 10 mx1

IN A 51.38.37.240

IN AAAA 2001:41d0:305:2100::c1c

IN TXT "v=spf1 mx -all"

* IN A 51.38.37.240

* IN AAAA 2001:41d0:305:2100::c1c

_25._tcp IN TLSA 3 1 1 d38f....85cf3

_dmarc IN TXT "v=DMARC1; p=quarantine; rua=mailto:postmaster@xoyize.xyz"

_mta-sts IN TXT "v=STSv1; id=20241108053000Z;"

_smtp._tls IN TXT "v=TLSRPTv1;rua=mailto:postmaster@xoyize.xyz"

default._domainkey IN TXT ( "v=DKIM1;p=MIIBI.......DAQAB;" )

mx1 IN A 51.38.37.240

mx1 IN AAAA 2001:41d0:305:2100::c1c

cinay.eu

1

2

3

4

5

6

7

8

9

10

11

12

13

14

$TTL 3600

@ IN SOA dns100.ovh.net. tech.ovh.net. (2025111007 86400 3600 3600000 300)

IN NS ns100.ovh.net.

IN NS dns100.ovh.net.

IN MX 10 mail.xoyize.xyz.

IN A 51.38.37.240

IN AAAA 2001:41d0:305:2100::c1c

600 IN TXT "v=spf1 a mx -all"

IN CAA 0 issue "letsencrypt.org"

* IN A 51.38.37.240

* IN AAAA 2001:41d0:305:2100::c1c

_dmarc IN TXT "v=DMARC1;p=quarantine;"

_mta-sts IN TXT "v=STSv1; id=1iIaeW....uNQRHmZhaThtP;"

default._domainkey IN TXT ( "v=DKIM1;k=rsa;p=MIIBIAB;" )

yanfi.net

1

2

3

4

5

6

7

8

9

10

11

12

13

14

$TTL 3600

@ IN SOA dns110.ovh.net. tech.ovh.net. (2025111207 86400 3600 3600000 300)

IN NS ns110.ovh.net.

IN NS dns110.ovh.net.

IN MX 10 mail.xoyize.xyz.

IN A 51.38.37.240

IN AAAA 2001:41d0:305:2100::c1c

600 IN TXT "v=spf1 a mx -all"

IN CAA 0 issue "letsencrypt.org"

* IN A 51.38.37.240

* IN AAAA 2001:41d0:305:2100::c1c

_dmarc IN TXT "v=DMARC1;p=quarantine;"

_mta-sts IN TXT "v=STSv1; id=quoQ80...vd3EA;"

default._domainkey IN TXT ( "v=DKIM1;k=rsa;p=MIIBI....QAB;" )

Annexe

OVH API - TLSA DANE DNSSEC

Generate TLSA Record from the command line for DANE and DNSSEC

Si DNSEC est activé pour votre domaine, vous devez également créer un enregistrement TSLA pour mettre en œuvre DANE (DNS-based Authentication of Named Entities) afin d’authentifier correctement votre domaine.

Bien que des outils en ligne existent pour générer un enregistrement TSLA, vous pouvez également le faire à partir de la ligne de commande sur le serveur où le certificat SSL est stocké.

Générer un enregistrement TLSA avec openssl

Prérequis, le paquet xxd (Linux xxd Command Tutorial for Beginners (with Examples))

1

sudo apt install xxd

La syntaxe

1

echo -n "3 1 1 " && openssl x509 -pubkey -noout -in certificat.pem | openssl pkey -pubin -outform der | openssl dgst -sha256 -binary | xxd -p -u -c 32

Exemple avec le domaine xoyize.xyz et le certificat fullchain.pem

1

echo -n "3 1 1 " && openssl x509 -pubkey -noout -in /etc/maddy/certs/mx1.xoyize.xyz/fullchain.pem | openssl pkey -pubin -outform der | openssl dgst -sha256 -binary | xxd -p -c 32

Résultat

1

3 1 1 93f7192e5a9ebfd5d79eeaec632b03e6aef6502c0608bd14ec7f7895a6f327b0

Modification enregistrement TLSA

Après renouvellement des certificats Let’s Encrypt du domaine, il faut mettre à jour l’enregistrement TLSA du domaine concerné

Script

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

#! /bin/sh

# Domaine dns

export DOMAIN="xoyize.xyz"

export BEARER="eyJhbG..........................b0vCA"

# Générer enregistrement TLSA avec les nouveaux certficats

CERTS=$(tlsa --create --selector 1 -p 25 --certificate /etc/maddy/certs/mx1.$DOMAIN/fullchain.pem mx1.$DOMAIN)

# Extraire le champ TARGET

TARGET=$( echo $CERTS | awk '{print $NF;}')

# Récupèrer ID enregistrement TLSA

TLSA=$(curl -X GET "https://eu.api.ovh.com/v1/domain/zone/$DOMAIN/record?fieldType=TLSA" \

-H "authorization: Bearer $BEARER"\

-H "accept: application/json")

# Extraire ID

ID=$(echo ${TLSA:1:-1})

# Lire engegistrement DNS via API OVH

curl -X GET "https://eu.api.ovh.com/v1/domain/zone/$DOMAIN/record/$ID" \

-H "authorization: Bearer $BEARER"\

-H "content-type: application/json" \

-d '{"subDomain":"_25._tcp.mx1","target":"3 1 1 '$TARGET'","ttl":0}'

Dans notre exemple ci-dessus: [5351401311]

Lecture de l’enregistrement TLSA

1

curl -X GET "https://eu.api.ovh.com/v1/domain/zone/xoyize.xyz/record/5351401311" -H "authorization: Bearer eyJhb0vCA" -H "content-type: application/json" |jq

Résultat

1

2

3

4

5

6

7

8

{

"fieldType": "TLSA",

"id": 5351401311,

"subDomain": "_25._tcp.mx1",

"target": "3 1 1 93f7192e5a9ebfd5d79eeaec632b03e6aef6502c0608bd14ec7f7895a6f327b0",

"ttl": 0,

"zone": "xoyize.xyz"

}

curl -X PUT “https://eu.api.ovh.com/v1/domain/zone/xoyize.xyz/record/5388921911”

-H “authorization: Bearer eyJhbGciOi…ZHzkb0vCA”

-H “content-type: application/json”

-d ‘{“subDomain”:”_25._tcp.mx1”,”target”:”3 1 1 d38fbbd2302743d803522089a4e2797f92e29659cedf3858d6cf64ed17085cf3”,”ttl”:0}’ \

Nebula + NFS

🌀 Nebula

1

✅ Contabo xoyize.xyz yannir-nebula 10.139.110.4/24 fda3:4291:71b9:2f0a::4/64 servers

🔀 NFS

installez le paquet nfs

1

sudo apt install nfs-common # debian

Une fois le package installé, exécutez la commande suivante pour créer les répertoires de montage cibles

1

2

sudo mkdir -p /srv/media/

sudo chown $USER:$USER -R /srv/media

Montage nfs /etc/fstab

1

2

3

4

5

# CWWK-Serveur NFS

#10.139.110.2:/sharenfs/multimedia /srv/media nfs4 nofail,x-systemd.automount,x-systemd.device-timeout=10s 0 0

#

# Nebula NFS

[fda3:4291:71b9:2f0a::2]:/sharenfs/multimedia /srv/media nfs4 nofail,x-systemd.automount,x-systemd.device-timeout=10s 0 0

Recharger et monter

1

2

sudo systemctl daemon-reload

sudo mount -a

Lecture

1

ls /srv/media

Divers eBook Music Picture podcasts Video

Site statique chirpy.xoyize.xyz

Préalable: caddy installé

Le dossier du site statique est maintenu à jour depuis PC1 par une synchronisation via rsync

Le dossier: /srv/media/

Dans le fichier de configuration /etc/caddy/Caddyfile, ajouter les lignes suivantes

1

2

3

4

chirpy.xoyize.xyz {

root * /srv/media/

file_server

}

Lien https://chirpy.xoyize.xyz

Maintenance

Maddy - Gestion utilisateurs

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

# supprimer un utilisateur

xoyi@yannir:~$ sudo maddy creds list

claudine@yanfi.net

marina@yanfi.net

marina@yyanfi.net

nsqdznmg@cinay.eu

xoyi@xoyize.xyz

yanfi@yanfi.net

xoyi@yannir:~$ sudo maddy creds --help

NAME:

maddy creds - Local credentials management

USAGE:

maddy creds command [command options]

DESCRIPTION:

These commands manipulate credential databases used by

maddy mail server.

Corresponding credential database should be defined in maddy.conf as

a top-level config block. By default the block name should be local_authdb (

can be changed using --cfg-block argument for subcommands).

Note that it is not enough to create user credentials in order to grant

IMAP access - IMAP account should be also created using 'imap-acct create' subcommand.

COMMANDS:

list List created credentials

create Create user account

remove Delete user account

password Change account password

help, h Shows a list of commands or help for one command

OPTIONS:

--help, -h show help

#

xoyi@yannir:~$ sudo maddy creds remove marina@yyanfi.net

Are you sure you want to delete this user account? [y/N]: y

# supprimer stockage

xoyi@yannir:~$ sudo maddy imap-acct list

yanfi@yanfi.net

claudine@yanfi.net

xoyi@xoyize.xyz

nsqdznmg@cinay.eu

marina@yyanfi.net

marina@yanfi.net

xoyi@yannir:~$ sudo maddy imap-acct --help

NAME:

maddy imap-acct - IMAP storage accounts management

USAGE:

maddy imap-acct command [command options]

DESCRIPTION:

These subcommands can be used to list/create/delete IMAP storage

accounts for any storage backend supported by maddy.

The corresponding storage backend should be configured in maddy.conf and be

defined in a top-level configuration block. By default, the name of that

block should be local_mailboxes but this can be changed using --cfg-block

flag for subcommands.

Note that in default configuration it is not enough to create an IMAP storage

account to grant server access. Additionally, user credentials should

be created using 'creds' subcommand.

COMMANDS:

list List storage accounts

create Create IMAP storage account

remove Delete IMAP storage account

appendlimit Query or set accounts's APPENDLIMIT value

help, h Shows a list of commands or help for one command

OPTIONS:

--help, -h show help

#

xoyi@yannir:~$ sudo maddy imap-acct remove marina@yyanfi.net

Are you sure you want to delete this user account? [y/N]: y